Quel Framework choisir – NIST Cybersecurity framework ou ISO 27001 ?

Le 12 février 2014, le NIST « National Institute of Standards and Technology » a publié un framework visant à améliorer la cyber sécurité des infrastructures critiques, nommé « Cybersecurity Framework ». Dans cet article nous allons nous poser les questions suivantes : Quelle est la relation entre ce Framework et ISO 27001 ? Lequel-doit-on utiliser ? Lequel est plus adapté à quelle entreprise ?

Le cybersecurity framework a été créé après le décret présidentiel américain de 2013 pour améliorer la cyber sécurité, initialement destiné aux entreprises américaines avec des infrastructures critiques. Cependant, il est aussi applicable à n’importe quelle entreprise qui fait face à des risques de sécurité.

ISO/IEC 27001 est une norme (ou standard) publiée en 2005 (et revue en 2013) par la « International Organization for Standardization » ISO. Bien que non obligatoire, cette norme est internationale et est acceptée dans la plupart des pays comme un cadre principale pour gérer son système de management de la sécurité de l’information. Elle décrit ce système de management et explique la mise en œuvre de la sécurité au sein d’une gestion globale de l’entreprise.

Qu’est-ce que le Cybersecurity Framework et l’ISO 27001 ont en commun ?

Concrètement, le cybersecurity framework et l’ISO 27001 donnent une méthodologie d’implémentation et la mise en œuvre de la cyber sécurité au sein d’une organisation.

En somme, les deux peuvent être implémentés et des résultats très satisfaisants pourront être atteints. Tous les deux sont technologiquement neutres et sont applicables à n’importe quel organisme. Ils permettent aussi d’atteindre une maturité légale et réglementaire optimale. La plus grande similarité est qu’ils sont tous les deux basés sur une gestion de risques.

En quoi le Cybersécurité framework se démarque-t-il ?

Le framework du NIST est clairement mieux structuré quand il parle de planification et d’implémentation.

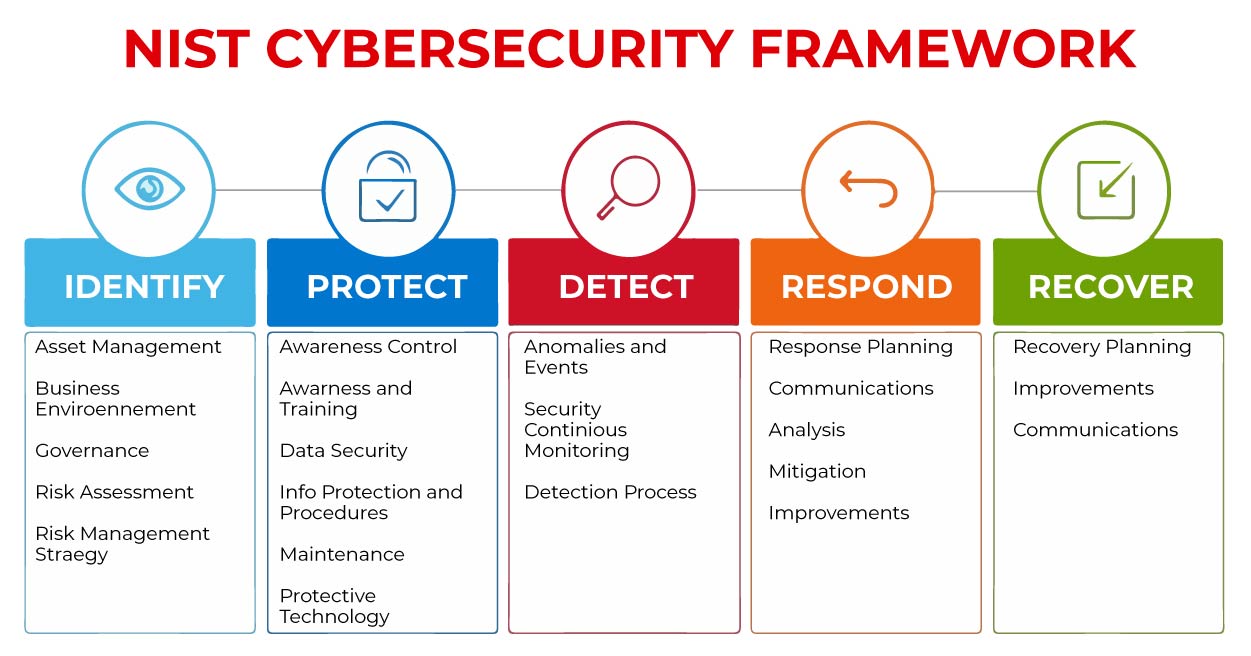

Ce framework se décompose en trois parties.

- Le core ou noyau en français qui se décompose en 5 fonctions.

- Le niveau d’implémentation (partiel, risque informé, répétable, adaptatif).

- Le profil (profil actuel ou profil cible).

Les 5 fonctions du noyau sont Identify, Protect, Detect, Respond et Recover.

Elles sont associées à 22 catégories (asset management, risk management, etc.., similaires à l’annexe A de l’ISO 27001) et 98 sous catégories (très similaires aux contrôles ISO 27001).

Les catégories sont conçues pour couvrir un large éventail de sujets dans des domaines différents comme la sécurité informatique, la sécurité physique.

Le framework s’adapte quel que soit le pays, et les environnements (on-premise, hybride) ou le type d’infrastructure (serveur, objet connecté / IoT, équipement industriel / OT).

Chaque sous-catégorie contient plusieurs références à d’autres cadres tels que : ISO 27001, COBIT, NIST SP 800-53, ISA 62443. Cette manière de présenter les choses rend la recherche des exigences à implémenter et où les trouver beaucoup plus facile.

Aussi, le cadre cite des niveaux de mise en œuvre (Partial, Risk informed, Repeatable, Adaptive) qui représentent le niveau de maturité de la mise en application des contrôles de ce dernier. Avec cela, l’entreprise peut facilement décider jusqu’où elle veut aller avec sa mise en œuvre cyber sécurité.

En quoi la norme ISO 27001 se démarque-t-elle ?

Un des plus grands avantages de la 27001 est que les entreprises peuvent devenir certifiées ISO 27001, ce qui peut s’avérer utile si ces dernières souhaitent prouver à leurs clients, partenaires et agences gouvernementales la maîtrise de la sécurité de leur système d’information.

De plus, l’ISO est un standard internationalement connu. Si une entreprise aux états unis veut prouver à ses partenaires, clients ou gouvernements hors US la maîtrise de la sécurité de son SI, ISO 27001 serait plus appropriée.

ISO 27001 met l’accent sur la protection de tout type d’information, pas seulement les informations stockées ou traitées dans les SI. Il est vrai que les informations sur papier sont de moins en moins importantes, mais pour certaines entreprises, elles peuvent représenter un risque.

Contrairement au framework NIST, ISO 27001 définit clairement les documents et enregistrements à fournir et quelle baseline doit être implémentée.

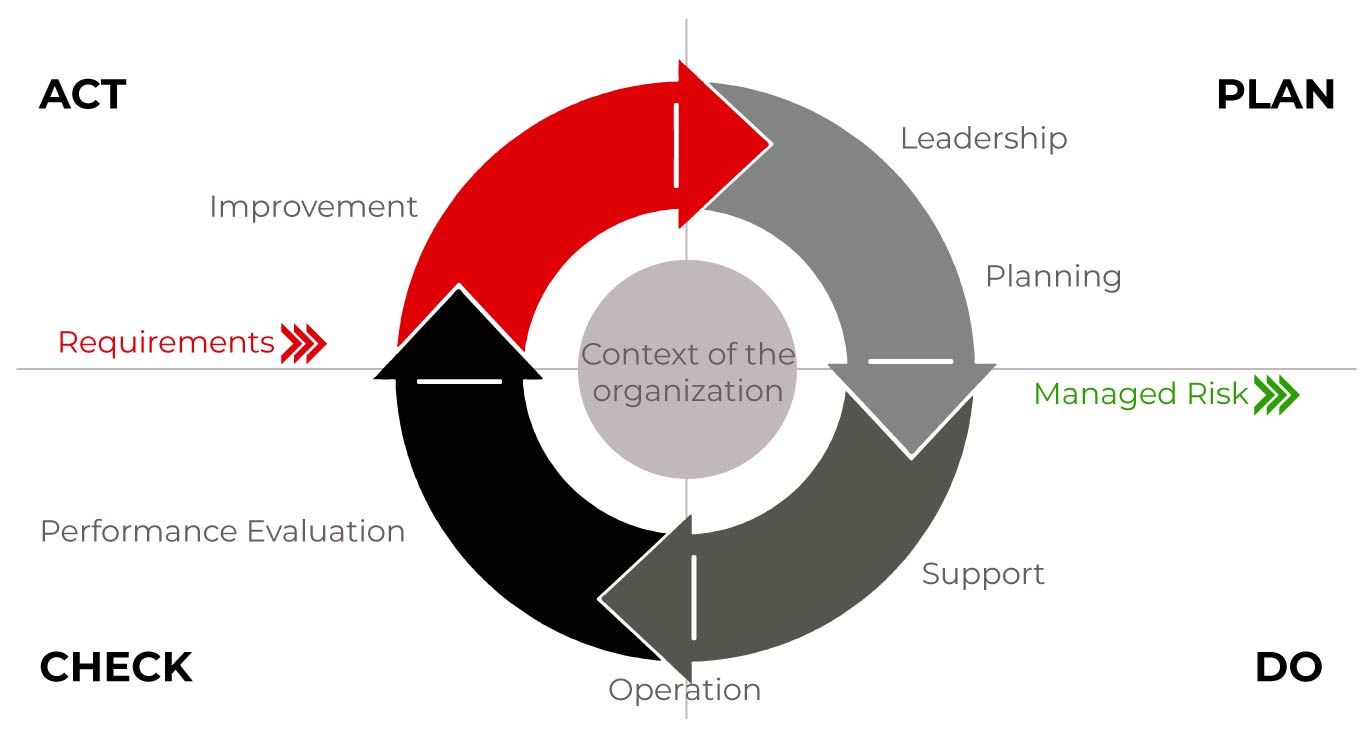

Pour résumer, tandis que le cadre du NIST se concentre uniquement sur la façon de planifier et implémenter la cybersécurité, ISO 27001 adopte une approche beaucoup plus large. Sa méthodologie basée sur le PDCA (Plan, Do, Check, Act) vise non seulement à implémenter, mais aussi à maintenir tout le système en cas d’audit.

Lequel choisir au final ?

La meilleure chose serait de combiner les deux. Le Framework NIST est meilleur quand il s’agit de structurer les domaines de la sécurité à implémenter tandis que l’ISO 27001 est meilleure pour contrôler et concevoir un système de management de la sécurité de l’information à long terme.

Le meilleur résultat peut être achevé si la conception de la cyber sécurité se fait selon la norme ISO 27001 (chapitres 4 à 10) et le cadrage des périmètres sécurité et management du risque se font selon les directives du NIST.