Les certificats SSL

L’objectif de cet article est de vous présenter un aperçu des certificats SSL.

Ce sujet est très vaste. De ce fait, il vous sera seulement présenté une rapide description.

Rappel

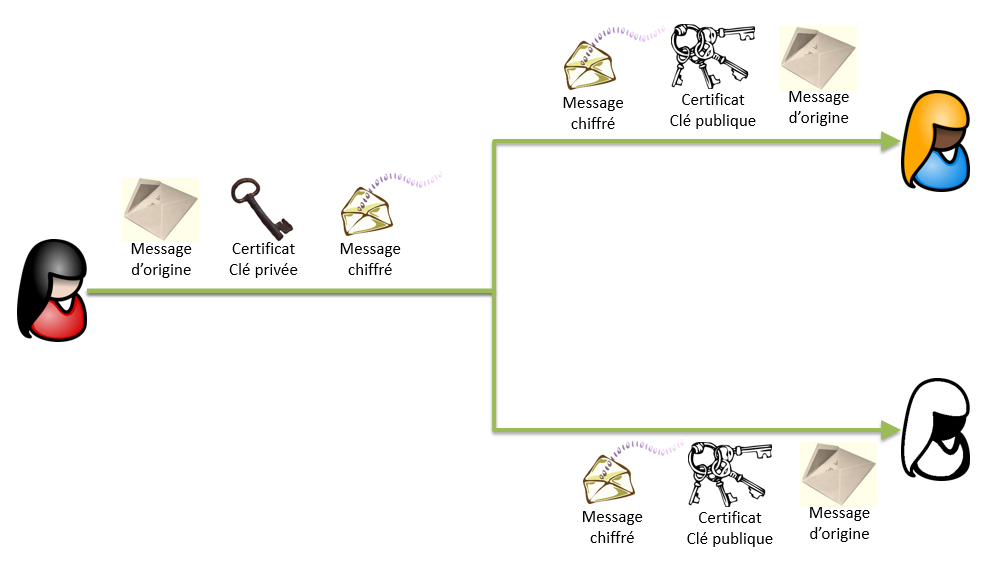

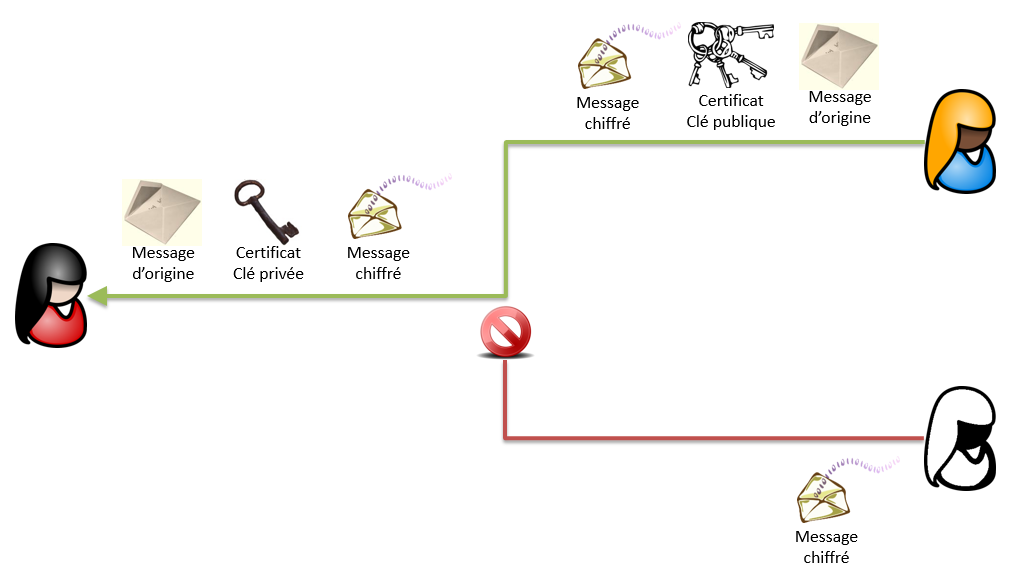

Un certificat est utilisé dans les algorithmes de chiffrement asymétriques.

Les algorithmes asymétriques utilisent deux clés :

- Une clé privée

- Une clé publique

Le principe

- Si le message est chiffré grâce à la clé privée, tous les possesseurs de la clé publique pourront déchiffrer le message

- Si le message est chiffré grâce à la clé publique, tous les possesseurs de la clé privée pourront déchiffrer le message

De ce fait, la clé privée doit rester privée à un utilisateur.

Les types

- Auto-signé

Ce type de certificat est destiné à un usage personnel. Il permet par exemple d’assurer la confidentialité en interne d’une société.

- Délivré par une autorité de certification

Lors d’échanges avec des utilisateurs externes, il est nécessaire d’avoir recours à une autorité de certification reconnue. Cela permet d’assurer la confiance entre les tiers de manière automatique.

Les clés

Il est recommandé que la taille de clé minimale à la génération des certificats soit de 2048 bits.

Depuis les années 2010, les certificats ayant des tailles de clé de 1024 sont corrompus.

http://www.journaldunet.com/solutions/securite/analyses/0604-chiffrement-rsa-quantique.shtml

Le contenu

Un certificat contient les informations suivantes (et potentiellement d’autres) :

- La partie contenant les informations

- Common Name (CN)

- Organisation (O)

- Unité Organisationnelle (OU)

- Localité (L)

- Province, Région ou État (S)

- Pays (C) (2 lettres)

- La partie contenant la signature de l’autorité de certification

La structure des certificats est normalisée par le standard X.509 de l’UIT (plus exactement X.509v3), qui définit les informations contenues dans le certificat :

- La version de X.509 à laquelle le certificat correspond

- Le numéro de série du certificat

- L’algorithme de chiffrement utilisé pour signer le certificat

- Le nom (DN, pour Distinguished Name) de l’autorité de certification émettrice

- La date de début et de fin de validité du certificat

- L’objet de l’utilisation de la clé publique

- La clé publique du propriétaire du certificat

- La signature de l’émetteur du certificat (thumbprint)

L’ensemble de ces informations (informations et clé publique du demandeur) est hashé puis signé par la clé privée de l’autorité de certification.

La clé publique de l’autorité de certification doit être diffusée pour permettre de valider ce certificat.

Les formats

Ci-dessous la liste d’extensions possibles aux certificats

|

Extension |

Format / Encodage |

Contenu |

Privacy-enhanced Electronic Mail |

|

|

|

|

|

|

|

|

PKCS#7 SignedData structure without data |

|

|

|

|

|

|

|

|

La génération

- L’outil le plus connu est OpenSSL.

- Je vous recommande un très bon outil qui s’appuie sur OpenSSL : TinyCA

- Dans un futur article vous pourrez retrouver les appels à réaliser

- Une PKI reconnue

- TBS

- Thawte

- Symantec (anciennement Verisign)

- GlobalSign

- …

Source

http://fr.wikipedia.org/wiki/Certificat_%C3%A9lectronique

Sébastien

Directeur de Projets